ظهر مؤخرًا عدد من الثغرات الأمنية في الإطار البرمجي الذي تستخدمة تطبيقات الماك للتحديثات التلقائية مما جعلها مكشوفة ومتاحة لأي شخص يمكنه اختراقها، وفقاً للتقرير الصادر عن Ars Technica والذي يغطي بحثاً عن الثغرة الأمنية التي اكتشفها الباحث الأمني Radek في يناير الماضي.

التطبيقات التي تستخدم الإصدار الغير آمن من Sparkle و مع قنوات HTTP غير مشفرة للحصول على التحديثات وهو ما يجعلها في خطر الأختراق والذي يسبب نقل برمجيات ضارة وخبيثة للمستخدمين. حيث يتم استخدام Sparkle لتحديث البرامج والتطبيقات من خارج متجر ماك لتسهيل عملية التحديث التلقائي لتلك البرامج.

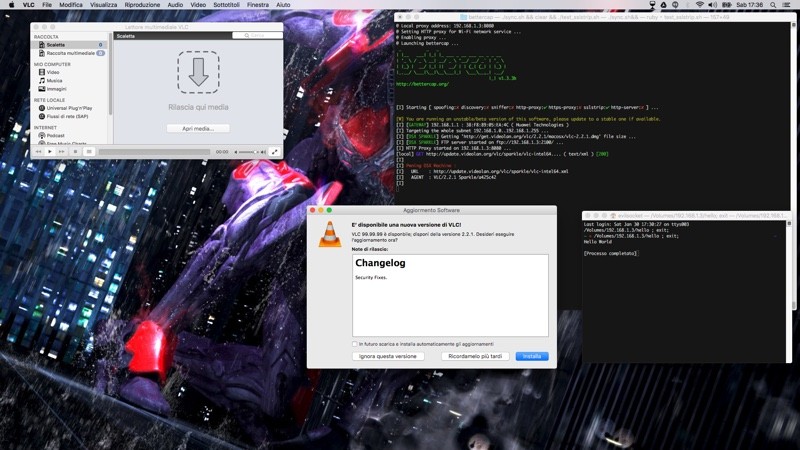

بعض التطبيقات المتضررة هي التطبيقات التي يتم تحميلها على نطاق كبير مثل Camtasia، Duet Display، uTorrent وSketch، وقد تم مشاركة دليل على هذا الاختراق من قبل Simone Margaritelli مستخدمًا نسخة قديمة من برنامج VLC الذي تم تحديثه مؤخرًا لتصحيح هذا الخلل، حيث تم اختبار تلك الثغرات على كلًا من نظامي OS X Yosemite والنسخة الأحدث OS X El Capitan.

عدد كبير من التطبيقات عرضة لهذا الخطر، ولكن حسب تقرير Ars Technica أنه من الصعب تحديد أي التطبيقات التي تستخدم Sparkle متاحة للهجوم، وقد أصدر مستخدمي GitHub قائمة بعدد من التطبيقات التي تستخدم Sparkle، ولكن ليس كل التطبيقات تستخدم النسخة القديمة المعرضة للخطر من Sparkle وليس جميعها أيضًا تنقل البيانات عبر قنوات HTTP الغير آمنة.

التطبيقات التي تم تحميلها من متجر تطبيقات ماك لا تتأثر حيث أن عملية تحديثها مبنية على نظام OS X ولا يتم تحديثها بواسطة Sparkle.

Sparkle قد تداركت هذا الخطأ وقامت بإصدار النسخة المعدلة منه ولكن الأمر سيستغرق بعض الوقت بشأن تطبيقات ماك لتدارك ذلك وإصدار تحديث، توصي Ars Technica بتوخي الحذر من التطبيقات التي يتم تحميلها أو تحديثها من خلال شبكات واي-فاي غير مضمونة أو الاتصال عن طريق شبكة أفتراضية (VPN) عند الإضطرار.